情報セキュリティポリシー、実施手順

1.1. 情報セキュリティポリシーの構成

1.2. 情報セキュリティポリシー(基本方針)

- 情報セキュリティに関する組織の基本的な態度【NDL例】

- 組織は、情報セキュリティを重視し、その保障に努める。

- 組織は、館のサービスの改善を図るために必要な情報セキュリティのための措置を講ずる。

- 組織は、利用者情報、利用情報及び館が公開する権利を有しない情報の機密性を確保する。

- 組織は、職員が館内外の情報資産に係る情報セキュリティを損なうことのないよう措置する。

- 組織は、職員以外の者による館内外の情報資産に係る情報セキュリティの侵害に加担する結果となることのないよう措置する。

1.3. 情報セキュリティポリシー(対策基準)

- 情報セキュリティ対策の実施【NDL例】

- 人的セキュリティ対策

- 情報セキュリティに関する権限及び責任を定め、情報セキュリティポリシーの内容を周知徹底するなど、職員の教育及び啓発を行う。

- 物理的セキュリティ対策

- 情報システム関係機器が設置された施設への不正な立入りを防止するなど、情報資産を危害、妨害等から物理的に保護する。

- 技術的セキュリティ対策

- 情報資産を外部からの不正なアクセスから保護する等のため、情報資産へのアクセス制御、ネットワーク管理、コンピュータウィルス対策等の技術的な対策を行う。

- 運用に関するセキュリティ対策

- 情報システムの監視、情報セキュリティポリシーの実施状況の確認等運用面における対策及び情報セキュリティ緊急事態に対応する危機管理対策を行う。

- 具体的な対策基準

- 別途

- 人的セキュリティ対策

1.4. 情報セキュリティ実施手順

- 情報セキュリティ対策指針

- 「情報セキュリティ対策基準」の小項目毎に対応し、更に詳細な管理策(サブコントロールレベル)を示す

- 情報資産リスクマネジメント実施手順

- 情報セキュリティ実施手順(一般職員向け)

- 情報セキュリティ実施手順(システム管理者向け)

- 各部課の情報セキュリティ実施手順

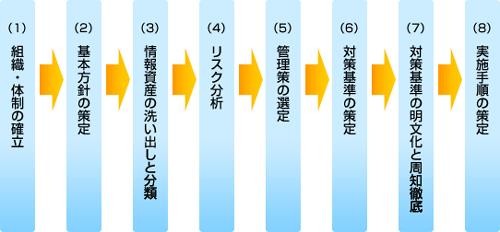

1.5. 情報セキュリティマネジメントシステム(ISMS)構築手順

- ISMSの適用範囲を決定する

- 基本方針文書を策定する

- リスクアセスメントの体系的な取り組み方法を策定する

- リスクを識別する

- リスクアセスメントを行う

- リスク対策を行う

- 管理目的と管理策を選択する

- 各部課の実施手順に選択した管理策を反映させる

- 残留リスクを承認し、ISMSの実施を許可する

1.6. ISMSとPDCAサイクル

- 情報セキュリティポリシーの策定

- リスクアセスメント

- リスクへの対応 管理策の導入と運用

- 情報セキュリティの評価

- 情報セキュリティマネジメントの規格や標準

1.7. 脅威・対策・脆弱性・リスクの関係

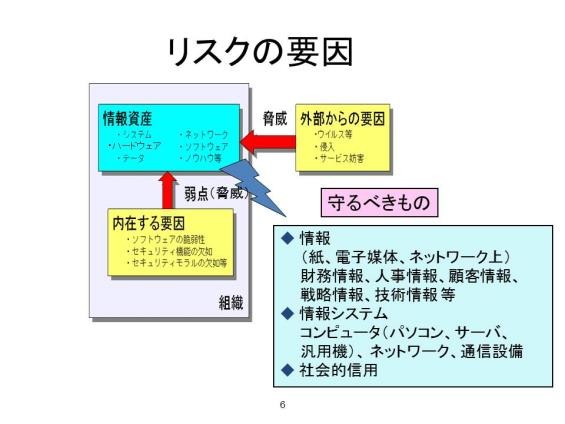

- 脅威(内部・外部)

- サービス妨害の脅威

- 侵入しての何らかの行為が行われる脅威

- セキュリティ侵害の事前調査

- 権限取得及び侵入される可能性

- 不正実行

- 機密性を損なう可能性

- 完全性を損なう可能性

- 可用性を損なう可能性

- 再度侵害を受ける可能性

- 真正性が損なわれる脅威

- 説明責任を果たせなくなる脅威

- 脅威への対策

- 人的セキュリティ対策

- 物理的セキュリティ対策

- 技術的セキュリティ対策

- 運用に関するセキュリティ対策

- 対策後の脆弱性

- セキュリティホールとも呼ぶ

- 人的、物理的、技術的、運用での対策の設計、構築、運用時の情報セキュリティ上の欠陥、不具合、ミス

- 脆弱性を突かれるリスク

- 脆弱性が残された状態で情報セキュリティ侵害を受ける可能性

- 例えば、クラウドコンピューティングの利用のリスクへの対応⇒対策

- 回避

- 利用によって生じると考えられるリスクを検討した結果、利用をやめる場合。クラウドコンピューティングサービスを利用しないため、これによるリスクは発生しない

- 低減・軽減

- データセンタの場所が国内であって、利用者がシステム監査を実施可能であるサービスを選定し、システム監査の条項を含む契約を結ぶことができるベンダーを選定する場合。適切な運用管理が行われているか否かを確認し、問題があれば改善等を要求し、リスクを低減する

- 移転・共有

- 何らかの問題が発生し損害が発生した場合には、賠償責任をベンダーが負うことについて、契約に明記し、その損害をカバーする場合等

- 受容

- 既に適切な対策が実施されており、残存リスクが小さいと判断される場合に、残存リスクがあることを承知した上で、特別に新たな対策を取らないことを意思決定した上で、利用する場合

- 回避

- 明確にしておくべき事項

- リスクに関する理解の促進

- リスクのモニタリングと対応策の見直し

- リスク顕在時の対応

- 予兆の検出

- 対応の準備

- リスクの顕在化時(インシデント発生時)の対応

- リスク対応結果の評価とその後の対応

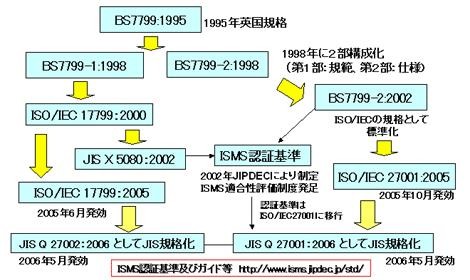

1.8. 情報セキュリティマネジメントの規格や標準

1.8.1. 情報セキュリティマネジメントの実践のための規範JIS Q 27002:2006

- 「Information technology - Security techniques - Code of practice for information security management(ISO/IEC17799)」という国際標準です。

- 2000年に初めて国際標準化され、2005年に改訂されたこの規格は、2006年5月に「情報技術-セキュリティ技術-情報セキュリティマネジメントの実践のための規範(JIS Q 27002:2006)」としてJIS化されました。

- この規格は、情報セキュリティ対策を行う際の Code of Practice( = 実践規範)を記したものであり、ベストプラクティスとして様々な管理策が記載されています。

- 組織は、これらの管理策から自社にあったものを適宜、取捨選択できます。

1.8.2. 情報セキュリティマネジメントシステム - 要求事項JIS Q 27001:2006

- 組織のISMS構築、運用に関する第三者認証のための要求事項を記したISMS認証の規格が、「ISO/IEC27001:2005 Information technology - Security techniques - Information security management systems - Requirements」です。

- この規格も2006年5月に「JIS Q 27001:2006 情報技術-セキュリティ技術-情報セキュリティマネジメントシステム - 要求事項」としてJIS化されました。

1.9. リスクマネジメント

- 対策基準では、

- 基本方針の内容を受けて具体的なルール、いわゆる「管理策」を記述します。

- 「管理策」は、情報セキュリティ上のリスクを減らすための対応策のことで、非常に多くのものがありますが、これらは「技術的対策」と「管理的対策(人的対策・組織的対策・物理的(環境的)対策を含む)」に大別されます。

- 対策基準を策定する際には、

- 多くの管理策の中から、(1)何を自社にとって最適な管理策として選ぶか、そしてそれを(2)どのようにわかりやすく記載するか、というのが大きなポイントとなります。

- それぞれの組織が抱えるリスクは、その組織の状況によって異なるため、実効性のある対策を選択するためには、リスクアセスメントを行う必要があります。

- リスクアセスメントとは、

- 守るべき対象である情報資産で発生する可能性のある脅威と、脅威の発生確率や発生した場合の影響度等を評価する方法のこと。

1.9.1. 情報資産の格付け

- 機密性についての格付の定義

- 機密性3情報

- 行政事務で取り扱う情報のうち、秘密文書に相当する機密性を要する情報

- 機密性2情報

- 行政事務で取り扱う情報のうち、秘密文書に相当する機密性は要しないが、漏えいにより、国民の権利が侵害され又は行政事務の遂行に支障を及ぼすおそれがある情報

- 機密性1情報

- 公表済みの情報、公表しても差し支えない情報等、機密性2情報又は機密性3情報以外の情報

- なお、機密性2情報及び機密性3情報を「要機密情報」という。

- 機密性3情報

- 完全性についての格付の定義

- 完全性2情報

- 行政事務で取り扱う情報(書面を除く。)のうち、改ざん、誤びゅう又は破損により、国民の権利が侵害され又は行政事務の適切な遂行に支障(軽微なものを除く。)を及ぼすおそれがある情報

- 完全性1情報

- 完全性2情報以外の情報(書面を除く。)

- なお、完全性2情報を「要保全情報」という。

- 完全性2情報

- 可用性についての格付の定義

- 可用性2情報

- 行政事務で取り扱う情報(書面を除く。)のうち、その滅失、紛失又は当該情報が利用不可能であることにより、国民の権利が侵害され又は行政事務の安定的な遂行に支障(軽微なものを除く。)を及ぼすおそれがある情報

- 可用性1情報

- 可用性2情報以外の情報(書面を除く。)

- なお、可用性2情報を「要安定情報」という。

- また、要機密情報、要保全情報及び要安定情報を「要保護情報」という。

- 可用性2情報

1.9.2. ITセキュリティマネジメントのための手法(JIS TR X 0036-3:2001)

- (1)ベースラインアプローチ

- 既存の標準や基準をもとにベースライン(自組織の対策基準)を策定し、チェックしていく方法。簡単にできる方法であるが、選択する標準や基準によっては求める対策のレベルが高すぎたり、低すぎたりする場合がある

- (2)非形式的アプローチ

- (3)詳細リスク分析

- (4)組合せアプローチ

- すべての情報資産に詳細なリスク分析を行うのは時間と費用がかかりすぎて現実的ではありません。

- その組織を守るためのベースライン(基本)となる管理策の組み合わせを決め、その上でよりリスクの高いシステムを保護するために、詳細リスク分析を追加することにより、組織がリスク分析に用いる費用を削減でき、より精度の高いリスク分析を行うことが可能になります。

- リスク評価は「リスクの重大さを決定するために、算定されたリスクを、与えられたリスク評価基準と比較するプロセス」と定義されていますが、「与えられたリスク評価基準」とは、どこかの基準に書いてあるものではなく、経営者により判断された評価基準です。

- リスクへの対応は、つまりは、経営的判断により行われます。

情報セキュリティ対策の概念

1.1. リスクの要因

1.2. 情報セキュリティにおけるさまざまな対策

1.3. 情報セキュリティ対策の意義

- 情報セキュリティ対策は目的ではない。サービスを向上させるため、サービスを継続するために情報セキュリティ対策を実施する

- 組織のサービスの改善・向上を図るために必要な情報セキュリティのための措置(完全性・可用性の確保)

- 組織が公開する権利を有しない情報の機密性を確保(機密性の確保)

- 職員が館内外の情報資産に係る情報セキュリティを損なわないように(職員によるセキュリティ侵害

- 行為)

- 職員以外の者による館内外の情報資産に係る情報セキュリティの侵害に加担する結果にならないように(踏み台)

- セキュリティ侵害のリスクがあるから、サービスを提供しないのは本末転倒

- 職員のITリテラシが低いから、職員の業務効率化に繋がるサービスの利用を制限するのも本末転倒

1.4. 情報セキュリティ対策のポイント(私見)

- 人的情報セキュリティ対策

- 技術的情報セキュリティ対策

- 企画・設計段階で、情報資産のリスクに応じた情報セキュリティ対策の要件を定義する

- 情報セキュリティ対策は、情報システム構築の1つの要件

- 要件定義が不明確のまま、構築すると、運用段階で、対処療法的な対策は膨大な費用が掛かる。

- 未知の脆弱性への対応は、運用段階で

- 設計・開発及び運用を外部委託するためには、発注者として、仕様書の段階で非機能要件の1つである情報セキュリティ対策を明確に記載 ⇒そのためには、情報セキュリティ対策を含め、システム設計・構築を外部委託するためのスキルが必要

- 自前の情報セキュリティ対策に不安(脆弱性を低減できない等)がある場合、クラウドサービスの活用も有効

- 情報セキュリティ対策の費用対効果、サービス向上、業務の効率化の観点からも、社会全般での普及が進んでいる

- 信頼性設計(設計段階での考慮の一例)

- フォールトレランス

- システムの一部で障害が起こっても、全体でカバーして機能停止を防ぐ

- フォールトアボイダンス

- 個々の機器の障害が起こる確率を下げて、全体として信頼性を上げる

- フェールセーフ

- システムに障害が発生したとき、安全側に制御する方法

- フェールソフト

- システムに障害が発生したとき、障害が起こった部分を切り離すなどして最低限のシステムの稼働を続ける方法(縮退運転)

- フォールトマスキング

- 機器などに故障が発生したとき、その影響が外部に出ないようにする方法(冗長化等)

- フールプルーフ

- ヒューマンエラー(利用者が行う誤った操作)が起こっても、危険な状況にならないようにするか、そもそも間違った操作が出来ないようにする設計

- フォールトレランス

- 企画・設計段階で、情報資産のリスクに応じた情報セキュリティ対策の要件を定義する

- 管理的情報セキュリティ対策

- 情報セキュリティマネジメントシステム(ISMS)に準拠した情報セキュリティポリシー(基本方針、対策基準)、実施手順の策定と確実な運用が重要

- まず、情報資産(情報、情報機器、ソフトウェア)のリスクアセスメントを実施

- サービスの向上、維持を阻害させない情報セキュリティポリシー、実施手順の策定

- 物理的情報セキュリティ対策

- 重要な情報資産のある区画への立ち入りの制限

- 立ち入りの際の個人認証、ログ保存

セキュリティ侵害事例紹介サイト(FAQ候補)

- 中小企業における組織的な情報セキュリティ対策ガイドライン事例集【IPA】

- ウイルス(マルウェア)に感染したら

- サーバがウイルスに感染してしまった(警察庁)【LEVEL1】【事例】

- パソコンがウイルスに感染してしまった(警察庁)【LEVEL1】【事例】

- 不正アクセス(サーバーが攻撃された・ウェブページを書き換えられた)

- 情報漏えい(情報の紛失・流失・盗難)

- 個人情報管理編(警察庁)【LEVEL0】【事例】【簡易】

- パソコンのハードディスクの中身がインターネット上に公開された(警察庁)【LEVEL1】【事例】

- 掲示板に個人情報を書き込まれた(警察庁)【LEVEL1】【事例】

- 会社の顧客情報が流出した(警察庁)【LEVEL1】【事例】

- サーバのセキュリティ・ホールから不正アクセスをされた(警察庁)【LEVEL1】【簡易】

- 自組織内の機密情報が、ファイル共有ソフトにより流出した(警察庁)【LEVEL1】【事例】

- 組織内で管理する個人情報がスタッフによって外部へ流出した(警察庁)【LEVEL1】【事例】

- ワンクリック請求(料金画面が消えない・料金請求された)

- 迷惑メール(スパムメール)

- 迷惑メールが来たがどうすれば良いか(警察庁)【LEVEL1】【事例】

- 自社組織のドメイン名に詐称された迷惑メールをばらまかれた(警察庁)【LEVEL1】【事例】

- 【●】基本的な対策(総務省)【LEVEL1】【体系的】【詳細】【事例】

- 偽広告モジュールを使用した多数の不審なアプリをGoogle Play上で確認(マカフィー)【LEVEL1】【事例】【簡易】

- 私の名前で誰かがメールを(総務省)【LEVEL1】【簡易】【事例】

- http://www.soumu.go.jp/main_sosiki/joho_tsusin/security/enduser/case/02.html

- 「国民のための情報セキュリティサイト」内

- http://www.soumu.go.jp/main_sosiki/joho_tsusin/security/enduser/case/02.html

- インターネットバンキングで情報が盗まれた(総務省)【LEVEL1】【簡易】【事例】

- フィッシング対策の心得(フィッシング対策協議会)【LEVEL1】【概要】【事例】

- 実録・Facebookアカウント乗っ取り被害:覚えのないメッセージが友人へ (トレンドマイクロ)【LEVEL1】【詳細】【事例】

- 日本人を標的にしたマスターカードを偽るフィッシングサイトを大量確認(トレンドマイクロ)【LEVEL1】【詳細】【事例】

- 【●】実録:標的型攻撃(シマンテック)【LEVEL1】【詳細】【事例】

- iPhone人気に便乗していると考えられる手口にご注意を(IPA)【LEVEL1】【詳細】【広報】【事例】

- http://www.ipa.go.jp/security/txt/2015/09outline.html

- (1)相談事例1(iPhoneがもらえるというメッセージが表示された)

- (2)相談事例2(ウイルスに感染しているという警告が表示された)

- 実例

- FAQ候補(Tcyss相談事例)

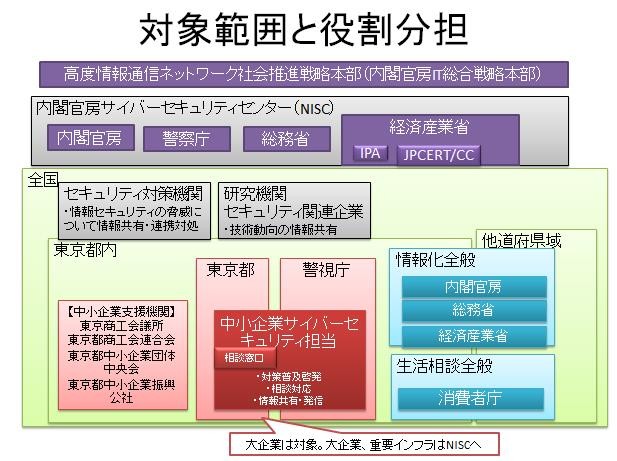

中小企業に特化した情報セキュリティ対策の相談対応

■対象範囲と役割分担

■中小企業の現状

- 組織の意識と対策

- 情報セキュリティ対策の必要性の認識が低い

- 被害にあった場合、影響が如何に大きいかを認識させる⇒事例に基づいた被害と対策の必要性の啓発。

- システムをベンダーの言いなりで開発もしくは導入、運用

- セキュリティ対策を明確にした調達仕様書のためのスキル教育の方法をレクチャー

- 情報セキュリティ対策の方法がわからない

- 守るべき情報資産を洗い出して、管理的、技術的、人的、物理的対策の個別の対策の検討方法をレクチャー⇒情報セキュリティマネジメントシステム(ISMS)に準拠した情報セキュリティ対策の考え方

- 情報セキュリティ対策の必要性の認識が低い

- 実態調査

- ターゲット分類は?

- 組織規模

- 従業員1名から999名

- 業種別

- 重要インフラ(社会インフラ)

- 製造業、サービス業

- 職種

- 経営者、管理者、一般職員

- 意識レベル

- 意識がない⇒啓発から

- 意識がある⇒具体的な対策から

- セキュリティ対策レベル【仮定】

- システムの内部調達・外部委託別

- 要件定義はどちらでも

- 外部委託は、調達仕様書が作成できるスキルの有無

- 内部調達は、情報セキュリティ

- スペシャリストレベルのスキルを持った設計開発者

- 組織規模

- 対策は?

- 人的

- 物理的

- システム的

- 管理的

- 事例は?

- 一般的な事例

- 小企業での事例

- 中企業での事例

- 大企業とどう違う?

- ターゲット分類は?

■中小企業への支援

- 普及啓発

- 対策の必要性、対策概要、具体的な対策

- システムを使った事業の実施、創業のためには、情報セキュリティ対策が必要である

- セキュリティ対策は、経費でなく、システム構築の一要件であり将来への投資であることを理解してもらう

- 啓発内容の例

- セキュリティ侵害の事例

- 脅威の事例

- リスクの事例

- セキュリティ対策の事例

- 費用対効果の高い対策とは

- システムを構築する際の対策

- 情報セキュリティ侵害があった時の対策

- セキュリティ侵害の事例

- 対策の必要性、対策概要、具体的な対策

- 対策の概要

- セキュリティ対策の普及啓発

- ⇒啓発用Webページ、セミナー等の案内

- 連携機関でのセミナー開催予定

- 他機関でのセミナー開催予定

- ⇒啓発用Webページ、セミナー等の案内

- セキュリティの予防対策

- セキュリティ侵害の事象発生(インシデント)の可能性あり

- 段階

- セキュリティ侵害の予兆段階

- セキュリティ侵害の発生

- 案内先

- 犯罪の可能性

- 一般的な不正アクセス、ウイルス感染

- 高度な技術的対策が必要な事象

- 段階

- セキュリティ対策の普及啓発

セキュリティインシデント対応は事業継続計画(BCP)の一つ

■BCPとは

- BCPとは、企業が緊急事態(自然災害、大火災、感染症、テロ、、、)に遭遇した場合において、事業資産(人・もの(情報及び設備)・金)の損害を最小限にとどめつつ、中核となる事業の継続あるいは早期普及を可能とするため、平時に行うべき活動、当該緊急非常時における事業継続のための方法、手段などをあらかじめ取り決め、それを文書化したもの。

■BCPはなぜ必要か?

- 企業が被災し、復旧が遅れ、事業継続が出来なくなると、①サプライチェーンの分断、②働く場の喪失、③事業の廃止、倒産といった事態に陥る可能性がある

- また、被害が甚大であれば、産業集積そのものが喪失したり、地域の雇用や経済に大きな影響が出ることとなり、被災地以外に影響が波及することにもなる

■何のためにBCPを策定するのか?

■セキュリティインシデント対応はBCPの1つ

- BCPとは、企業が緊急事態(自然災害、大火災、感染症、テロ、、、)に遭遇した場合において、事業資産(人・もの(情報及び設備)・金)の損害を最小限にとどめつつ、中核となる事業の継続あるいは早期普及を可能とするため、平時に行うべき活動、当該緊急非常時における事業継続のための方法、手段などをあらかじめ取り決め、それを文書化したもの。

- 情報セキュリティポリシー(基本方針、対策基準)は、人的・物的被害の防御、軽減が主眼の「防災計画」の1つ

- インシデント対応は、被災後の事業の継続・早期復旧を視野に入れたBCPの1つ

情報セキュリティに関する基礎知識

1.1. 情報セキュリティ対策の基本

1.2. 【対策】情報セキュリティ 10 大脅威(個人)

- インターネットバンキングやクレジットカード情報の不正利用

- •OS・ソフトウェアの更新

- •ウイルス対策ソフトの導入

- •事例や手口を知る

- •二要素認証等の強い認証方式の利用

- ランサムウェアを使った詐欺・恐喝

- 審査をすり抜け公式マーケットに紛れ込んだスマートフォンアプリ

- 巧妙・悪質化するワンクリック請求

- ウェブサービスの利用者

- •怪しいソフトウェアは利用しない

- •怪しいサイト・メールは開かない

- •事例・手口の情報収集

- ※購入の意思がないのであれば金銭を要求されても、慌てず請求に応じない

- ウェブサービスの利用者

- ウェブサービスへの不正ログイン

- 匿名によるネット上の誹謗・中傷

- ウェブサービスからの個人情報の搾取

- 情報モラル不足に伴う犯罪の低年齢化

- 職業倫理欠如による不適切な情報公開

- インターネットの広告機能を悪用した攻撃

1.3. 【対策】情報セキュリティ 10 大脅威(組織)

- 標的型攻撃による情報流出

- ウイルスを添付したメールや、不正なWebサイトへ誘導するためのURLを記載したメール

- チェックリスト

- □送信者の名前やアドレスが見慣れないものである。

- □組織内の話題なのに、外部のメールアドレスから届いている。

- □フリーのメールアドレスから届いている。

- □添付ファイルを開くよう、記載URLをクリックするよう不自然に誘導している。

- □「緊急」などと急がせて、メールの内容を吟味させまいとしている。

- □送信者の署名が無いか曖昧である。

- □送信者の名前や組織名として、架空のものを名乗っている。

- □受信者が信頼しそうな組織になりすまし、ウェブでの公開情報を送付してくる。

- □上記以外で不審な箇所がある。

- 経営者層

- •問題に迅速に対応できる体制の構築

- •対策予算の確保と継続的な対策実施

- システム管理者

- •情報の取扱い・保管状態の確認

- •システム設計対策・アクセス制限

- •ネットワーク監視・分離

- セキュリティ担当部署

- •セキュリティ教育の実施

- •情報の保管方法ルール策定

- •サイバー攻撃に関する情報共有

- 従業員・職員

- •セキュリティ教育の受講

- •OS・ソフトウェアの更新

- •ウイルス対策ソフトの導入・更新

- 内部不正による情報漏えいとそれに伴う業務停止

- 組織

- •情報取扱ポリシー作成および周知徹底・機密保護に関する誓約

- •資産の把握・体制の整備

- •情報の取扱教育の実施

- •重要情報の管理・保護

- •アカウント、権限の管理・定期監査

- •システム操作の記録・監視

- サービス利用者

- •情報の管理が適切かを確認

- 組織

- ウェブサービスからの個人情報の搾取

- サービス妨害攻撃によるサービスの停止

- ウェブサイトの改ざん

- 脆弱性対策情報の公開に伴い公知となる脆弱性の悪用増加

- ランサムウェアを使った詐欺・恐喝

- インターネットバンキングやクレジットカード情報の不正利用

- •OS・ソフトウェアの更新

- •ウイルス対策ソフトの導入

- •事例や手口を知る

- •二要素認証等の強い認証方式の利用

- ウェブサービスへの不正ログイン

- 攻撃者が不正に入手したIDやパスワードでログインを試みる

- 過失による情報漏えい

- ルールの明文化と遵守

- フールプルーフ

- ヒューマンエラー(利用者が行う誤った操作)が起こっても、危険な状況にならないようにするか、そもそも間違った操作が出来ないようにする設計

1.4. 【対策】注目すべき脅威や懸念

- サポートの終了したソフトウェアを継続使用する危険性

- 最新版への移行を

- 移行できない場合はリスク緩和策

- •ネットワークに繋がっていない環境で利用する、等

- •ただし、脆弱性が解消される訳ではないため、早急な移行を

- 組織においては計画的な移行を

- •互換性の問題により移行できないケースを想定し、以下を考慮

- 特定の製品やバージョンに依存しない

- ソフトウェア製品のライフサイクル

- •互換性の問題により移行できないケースを想定し、以下を考慮

- 証明書の導入・設定不備や検証不備に起因する脅威と対策

- マイナンバーの管理・運用の重要性

- 個人として注意すべきこと

- 事業者が注意すべきこと

1.5 サービス提供と情報セキュリティ対策

- 提供するサービスの迅速化と一層の充実等

- (政府情報システムの整備及び管理に関する標準ガイドライン実務手引書より)

- インターネットの普及に伴い行政サービスの24時間365日提供に対する要請が高まる中、即時性が要求される申請等や提供するサービス内容の多様化・複雑化等に対応するために、業務手続の標準化と徹底した電子化の推進、情報セキュリティ上の要件を満たす前提での外部委託の活用、手続の統合による共通の情報システムの活用等を検討する。

- 情報セキュリティ対策は

- サービスの向上を図るために、情報資産(保有情報(媒体に依らず)、情報機器、情報システム)に対する情報セキュリティ上のリスクを低減させる

サイバーセキュリティとは

■サイバーセキュリティとは

- サイバーとは

- インターネットが形成する仮想空間(サイバースペース)

- サイバー攻撃とは、

- コンピューターシステムやネットワークを対象に、破壊活動やデータの窃取、改ざんなどを行うこと。

- 特定の組織や企業、個人を標的にする場合や、不特定多数を無差別に攻撃する場合がある。

- サイバーセキュリティとは

- サイバー攻撃に対する防御行為。コンピューターへの不正侵入、データの改竄や破壊、情報漏洩、コンピューターウイルスの感染などがなされないよう、コンピューターやコンピューターネットワークの安全を確保すること。

- サイバーセキュリティ基本法において、

- 電子的方式、磁気的方式その他人の知覚によっては認識することができない方式により記録され、又は発信され、伝送され、若しくは受信される情報の漏えい、滅失又は毀損の防止その他の当該情報の安全管理のために必要な措置並びに情報システム及び情報通信ネットワークの安全性及び信頼性の確保のために必要な措置(情報通信ネットワーク又は電磁的方式で作られた記録に係る記録媒体を通じた電子計算機に対する不正な活動による被害の防止のために必要な措置を含む。)が講じられ、その状態が適切に維持管理されていること。